“防患于未然,安全始于细节。”在信息技术飞速发展的今天,企业的信息安全问题日益凸显。

USB接口作为数据传输的重要通道,在带来便利的同时,也成为了数据泄露和安全风险的高发地。

因此,对电脑USB接口进行封闭管理,成为了企业保障信息安全的重要一环。

本文将分享五种禁用USB接口的方法,并详细介绍使用安企神电脑USB接口管控软件的具体步骤。

一、企业为什么要进行电脑USB接口封闭?

企业中的电脑常常涉及大量敏感数据的处理与存储,一旦USB接口被恶意利用,可能导致数据泄露、病毒感染等严重后果。

因此,对USB接口进行封闭管理,可以有效防止未经授权的USB设备接入,降低信息泄露风险,确保企业信息安全。

二、如何实现电脑USB接口封闭?

方法一:使用BIOS设置禁用USB接口

操作步骤:

重启计算机,并在启动时按下相应的按键(如Del键、F2键或F10键)进入BIOS设置。

在BIOS设置中找到“USB Controller”或类似选项,并将其设置为“Disabled”(禁用)。

保存设置并重启计算机,此时电脑主机的USB接口将被禁用。

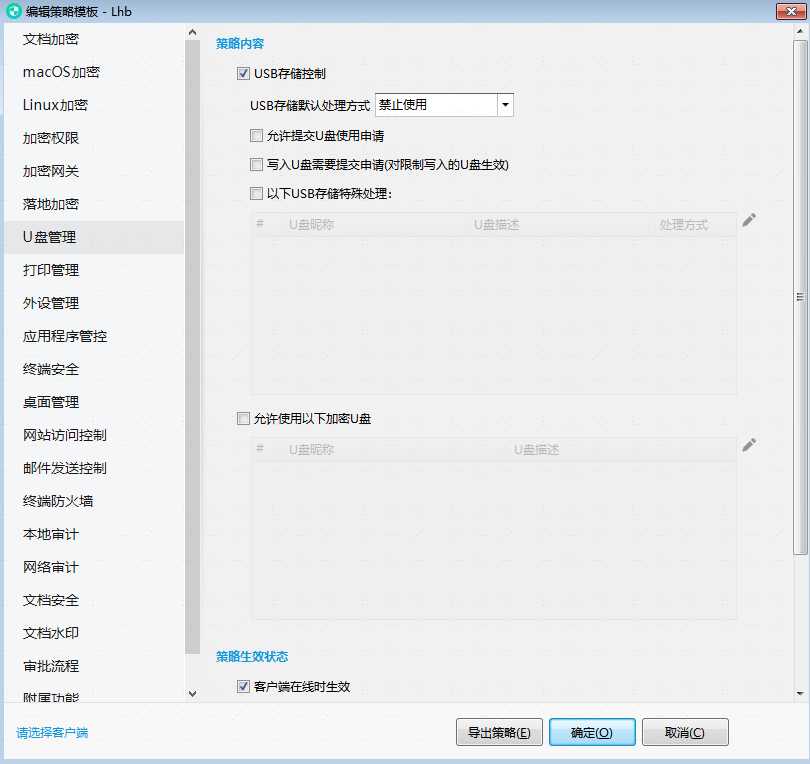

方法二:使用专业的USB端口管理软件

操作步骤:

下载安装:访问安企神软件官网下载并安装软件。安装过程简单快捷,只需按照页面提示操作即可。

设置策略:安装完毕后,打开软件,编辑策略模版,点击U盘管理选项的USB存储控制。选择禁止使用。一般按照企业的工作需求,我们也可以设置USB使用白名单,将鼠标键盘和一些工作文件U盘可以设置

添加特定U盘:插上U盘,点击“添加特定U盘”,在弹出的页面中,将U盘的特征码加入白名单。

设置成功后,只有加入白名单的U盘才能被识别和使用。

优势:

灵活控制:支持设置白名单、黑名单,灵活控制USB设备的接入。

安全防护:全面防御机制,防止删除、卸载、修改。

高效管理:支持集中管理多台电脑,大幅提升IT管理效率。

方法三:使用设备管理器禁用USB接口

操作步骤:

在Windows系统中,点击开始菜单,选择“控制面板”,然后打开“设备管理器”。

在设备管理器中找到“通用串行总线控制器”或“USB控制器”类别,展开后找到USB Root Hub。

右键点击要禁用的USB Root Hub,选择“禁用设备”,在确认对话框中点击“是”以禁用该USB接口。

方法四:使用注册表编辑器禁用USB接口

操作步骤:

点击开始菜单,在搜索框中输入“regedit”打开注册表编辑器。

导航到路径“HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\USBSTOR”。

右键点击USBSTOR键,选择“权限”,在权限对话框中选择“拒绝”对USB接口的访问权限。

注意: 修改注册表需要谨慎操作,不当的修改可能导致系统问题。

方法五:物理移除USB接口

对于某些计算机或设备,可以直接通过物理方式移除USB接口,如拆卸主板上的USB接口或使用USB接口保护盖。

这种方法虽然直接有效,但可能影响设备的正常使用和美观度。

电脑USB接口的封闭管理是保障企业信息安全的重要措施之一。

通过BIOS设置、设备管理器、注册表编辑器、专业的USB端口管理软件以及物理移除USB接口等方法,企业可以根据自身需求和实际情况,选择适合的方法来禁用USB接口。

特别是使用电脑USB接口管控软件,不仅操作简便,而且功能强大,能够为企业提供更加全面、高效的信息安全保护。

希望本文介绍的方法能够帮助企业更好地管理USB接口,确保信息安全无虞。

编辑:乔乔