在这个数字化时代,信息安全如同企业的生命线,不容有丝毫疏忽。等保测评,作为衡量企业网络安全防护能力的重要标准,其重要性不言而喻。那么,如何顺利通过等保测评,为企业的数据安全保驾护航呢?

第一章:理解等保测评

等保测评,全称为信息安全等级保护测评,是中国信息安全等级保护制度的重要组成部分,旨在通过标准化的测评流程,帮助企业识别安全风险,提升信息安全防护水平。

第二章:等保测评的流程

- 定级备案:确定企业信息系统的重要程度和安全保护等级,向当地公安机关备案。

- 建设整改:根据测评结果,制定并实施整改计划,完善安全防护措施。

- 测评申请:向测评机构提交测评申请。

- 测评实施:测评机构进行现场检查和测试,评估企业信息系统安全状况。

- 测评报告:测评机构出具测评报告,企业根据报告继续优化安全体系。

第三章:关键点解析

- 技术措施:包括物理安全、网络安全、主机安全、应用安全和数据安全等方面。

- 管理措施:涉及安全管理制度、安全管理机构、人员安全管理、系统建设管理和系统运维管理等。

- 合规要求:确保企业信息安全措施符合国家法律法规和标准规范。

第四章:实战技巧

- 定期培训:提升员工信息安全意识,定期进行安全培训。

- 风险评估:定期进行信息安全风险评估,及时发现并解决潜在安全问题。

- 应急响应:建立完善的信息安全事件应急响应机制,确保快速有效处理安全事件。

第五章:未来趋势

随着云计算、大数据、物联网等技术的快速发展,等保测评也在不断进化,企业应持续关注最新技术动态,确保信息安全防护体系与时俱进。

等保测评,全称为信息安全等级保护测评,是依据《中华人民共和国网络安全法》和《信息安全等级保护管理办法》等相关法律法规,对信息系统安全保护状况进行的评估和检查。等保测评主要包含以下几个方面的内容:

1. 安全技术要求

安全技术要求主要从物理安全、网络安全、主机安全、应用安全和数据安全五个方面进行评估:

- 物理安全:包括物理位置的选择、物理访问控制、防盗窃和防破坏、防雷击、防火、防水和防潮、防静电、温湿度控制、电力供应和电磁防护等。

- 网络安全:涉及结构安全、访问控制、安全审计、边界完整性检查、入侵防范、恶意代码防范、网络设备防护等。

- 主机安全:包括身份鉴别、访问控制、安全审计、入侵防范、恶意代码防范、资源控制等。

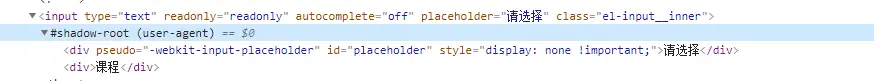

- 应用安全:涵盖身份鉴别、访问控制、安全审计、剩余信息保护、通信完整性、通信保密性、软件容错、资源控制等。

- 数据安全:包括数据完整性、数据保密性、备份和恢复等。

2. 安全管理要求

安全管理要求从安全管理机构、安全管理制度、人员安全管理、系统建设管理和系统运维管理五个方面进行评估:

- 安全管理机构:包括设立安全管理岗位、建立安全管理制度、制定安全策略、明确人员职责等。

- 安全管理制度:涉及制定安全策略、管理制度、操作规程、应急响应预案等。

- 人员安全管理:包括安全意识教育、安全技能培训、人员录用、人员离岗等。

- 系统建设管理:涵盖系统定级、安全设计与实施、系统交付、系统终止等阶段的管理。

- 系统运维管理:包括环境管理、资产管理、介质管理、设备维护、网络安全管理、系统安全管理、恶意代码防范管理、备份与恢复管理、安全事件处置、应急预案管理等。

3. 等级保护对象的定级

等保测评前,需要确定信息系统的重要程度和安全保护等级,一般分为五级,不同等级的安全要求不同。

4. 测评方法

测评方法主要包括访谈、检查和测试,通过这三种方法对安全技术措施和安全管理措施的实施情况进行综合评估。

通过上述内容的测评,可以全面了解信息系统的安全状况,发现存在的安全风险和问题,为后续的安全建设和整改提供依据。

结语

等保测评不仅是对企业信息安全的一次全面体检,更是提升企业竞争力、保护客户数据安全的关键步骤。让我们一起努力,打造坚不可摧的信息安全防线,为企业的发展保驾护航!

通过深入理解等保测评的内涵与流程,企业可以更有针对性地提升信息安全防护水平,为数字化转型之路铺设坚实的基石。