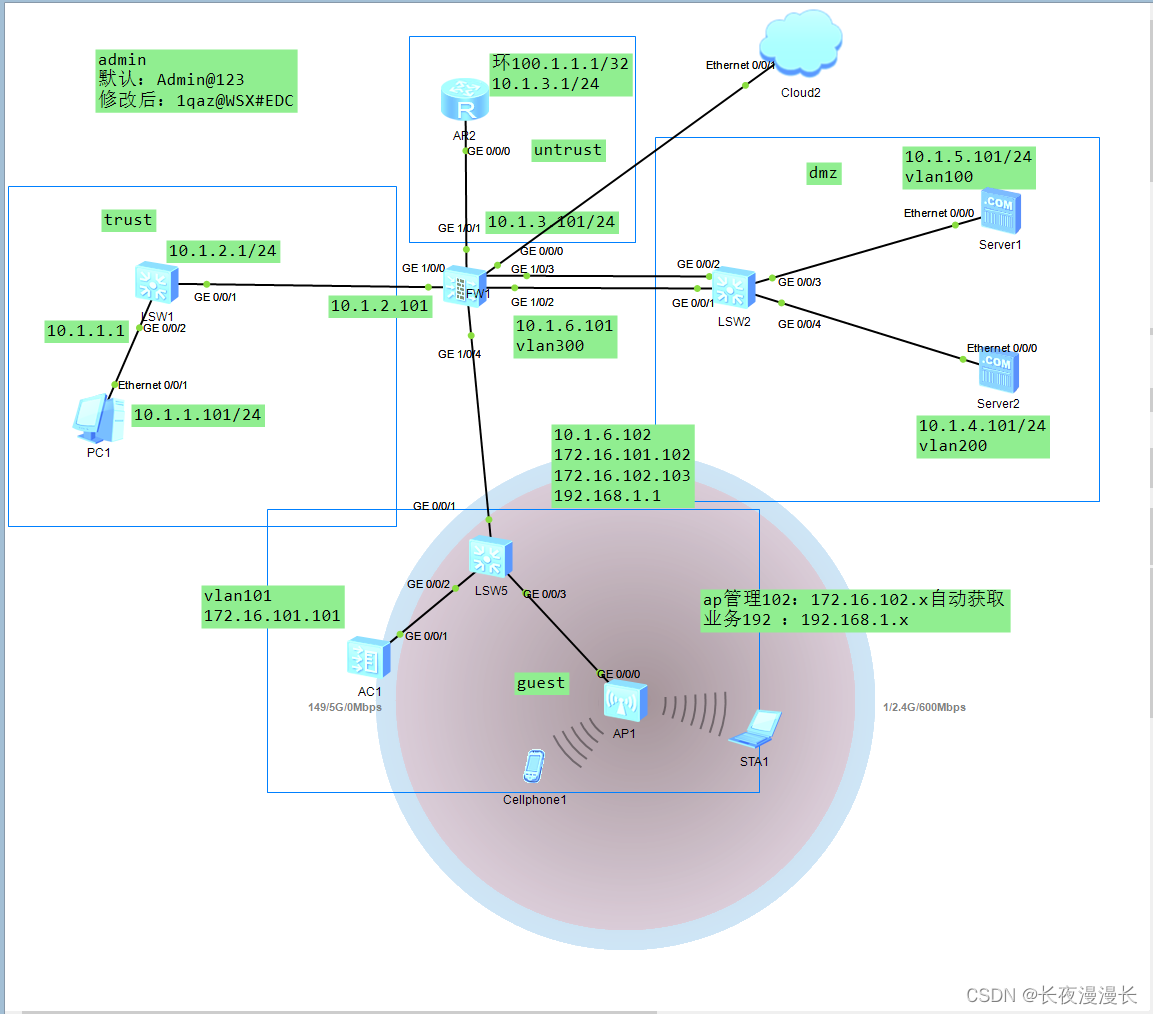

实验目的:分割四个网络,内网,外网,dmz区域,无线网络guest,cloud(配置防火墙web版本)

内网 可以访问 外网,dmz

外网 可以访问dmz

无线网路 可以访问dmz 和外网

拓扑图如下

出错点:私有ip分配的范围,开始用公网ip了,怎么也ping不同,后来改成私网ip就正常了,ap收敛时间比较长,多等待一些。

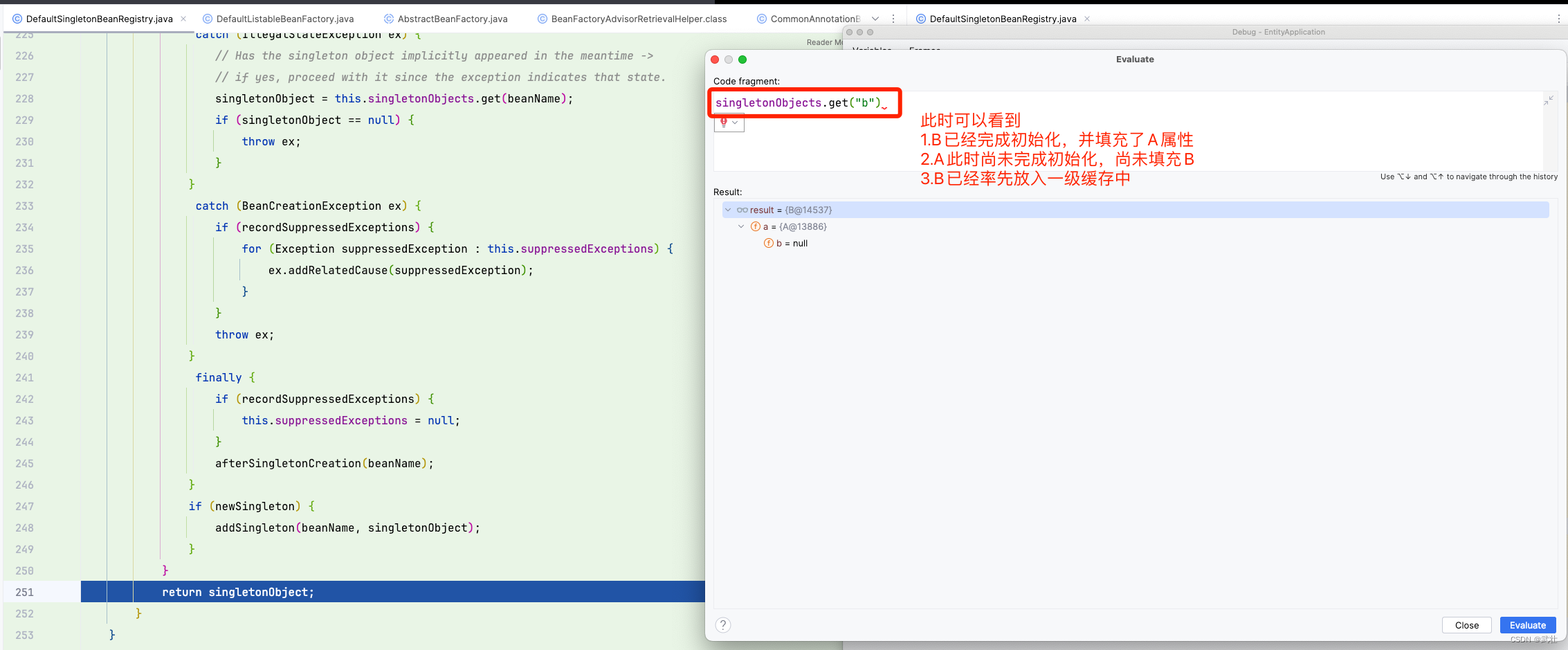

防火墙:配置cloud同一网络,通过web端开配置防火墙,permit或deny策略,到各个网络的路由表也需要配置

区域划分:trust ,untrust,dmz,guest

下面是具体的配置信息按照区域分割

设备pc1,server1和server2的ip直接配置就可以了,这里略过了

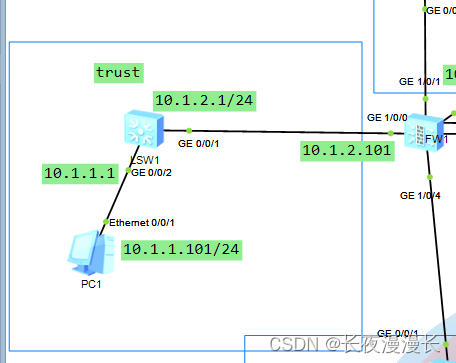

trust区域

#定义vlan2和3,下联设备接口和上联防火墙接口的vlan

lsw1>vlan batch 2 to 3

#定义vlan2接口的ip地址,二层交换通过mac地址转发,三层通过ip转发

lsw1>interface Vlanif2

ip address 10.1.1.1 255.255.255.0

lsw1>interface Vlanif3

ip address 10.1.2.1 255.255.255.0

#定义上下接口的类型和允许通过的vlan信息

interface GigabitEthernet0/0/1

port link-type access

port default vlan 3

#

interface GigabitEthernet0/0/2

port link-type access

port default vlan 2

#三层通过ip转发,所以设置到达各个网络的路由表,可以定义一个默认路由0.0.0.0 0.0.0.0 10.1.2.101

ip route-static 10.1.3.0 255.255.255.0 10.1.2.101

ip route-static 10.1.4.0 255.255.255.0 10.1.2.101

ip route-static 10.1.5.0 255.255.255.0 10.1.2.101

ip route-static 100.1.1.1 255.255.255.255 10.1.2.101

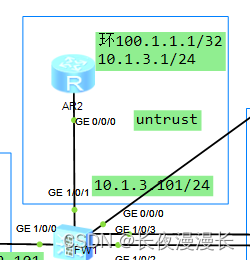

untrust区域:

#设置接口的ip地址,链接防火墙

interface GigabitEthernet0/0/0

ip address 10.1.3.1 255.255.255.0

#配置环路地址&#x