单点登录(Single Sign-On, SSO)是一种身份验证机制,允许用户使用一组凭据(如用户名和密码)登录一次,即可访问多个相关但独立的软件系统。SSO 的主要目的是简化用户的登录过程,提高用户体验,同时增强安全性,因为用户不需要为每个应用程序记住不同的凭据。

单点登录的工作原理

SSO 通常涉及以下几个关键组件:

-

身份提供者 (Identity Provider, IdP):

- 负责验证用户的身份。

- 存储和管理用户的凭据。

- 发布身份令牌或票据,以证明用户的身份。

-

服务提供者 (Service Provider, SP):

- 是用户希望访问的应用程序或服务。

- 依赖于 IdP 进行用户身份验证。

- 使用从 IdP 获取的身份令牌来授权用户访问资源。

-

用户代理 (User Agent):

- 通常是用户的浏览器或其他客户端应用程序。

- 在用户与 IdP 和 SP 之间传递身份令牌。

典型的 SSO 流程

-

用户尝试访问 SP:

- 用户尝试访问一个需要认证的服务提供者(SP)。

-

重定向到 IdP:

- 如果用户尚未经过认证,SP 会将用户重定向到 IdP 的登录页面。

-

用户在 IdP 登录:

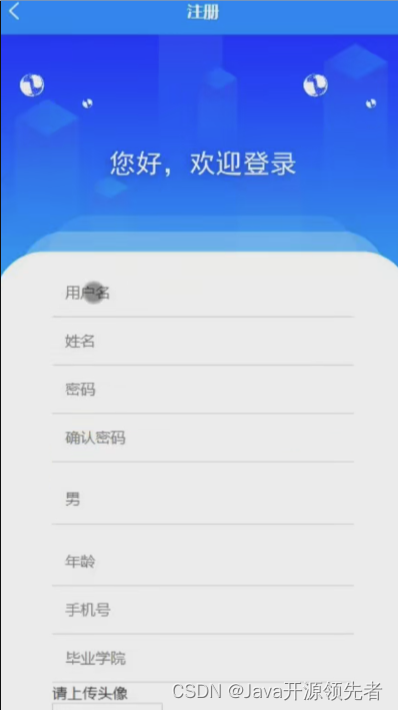

- 用户在 IdP 提供的登录页面上输入凭据(如用户名和密码)。

- IdP 验证用户的凭据。

-

IdP 发布身份令牌:

- 如果凭据有效,IdP 生成一个身份令牌,并将其发送给用户代理(通常是浏览器)。

-

用户代理将令牌传递给 SP:

- 用户代理将身份令牌传递给 SP。

-

SP 验证令牌并授予访问权限:

- SP 验证从 IdP 收到的身份令牌。

- 如果令牌有效,SP 授予用户访问其资源的权限。

常见的 SSO 标准和协议

-

SAML (Security Assertion Markup Language):

- 一种基于 XML 的标准,用于在 IdP 和 SP 之间交换身份验证和授权数据。

- 广泛用于企业环境中的 Web 应用程序。

-

OAuth:

- 一种开放标准,用于授权第三方应用访问用户的数据,而无需共享密码。

- OAuth 2.0 是当前最常用的版本,支持多种授权流程。

-

OpenID Connect (OIDC):

- 建立在 OAuth 2.0 之上,增加了身份验证层。

- 提供了一种简单的方法来实现 SSO,广泛用于 Web 和移动应用。

-

Kerberos:

- 一种网络认证协议,主要用于企业内部网络。

- 通过票据授予票据(TGT)和服务票据(ST)来实现 SSO。

-

CAS (Central Authentication Service):

- 一种开源的 SSO 解决方案,广泛用于教育机构。

- 提供了一个集中的认证服务器,可以与多种应用集成。

单点登录的好处

- 提高用户体验:用户只需登录一次,即可访问多个应用程序,减少了记忆和输入多个凭据的麻烦。

- 增强安全性:

- 减少了凭据泄露的风险,因为用户只需要保护一组凭据。

- 可以集中管理和监控用户的身份验证活动。

- 简化管理:管理员可以集中管理用户凭据和访问控制策略,减少管理工作量。

- 合规性:有助于满足各种法规和标准的要求,如 GDPR、HIPAA 等。

挑战和注意事项

- 安全风险:如果 IdP 被攻破,所有关联的 SP 都可能受到影响。

- 复杂性:实施 SSO 可能需要对现有的基础设施进行调整和集成。

- 兼容性:确保所有应用程序和服务都能与所选的 SSO 解决方案兼容。

- 性能:处理大量并发请求时,IdP 和 SP 之间的通信可能会成为瓶颈。

总之,单点登录是一种强大的身份验证机制,可以显著提高用户体验和安全性。选择合适的 SSO 解决方案和协议取决于组织的具体需求和技术环境。